Obalamy teorie spiskowe, odkłamujemy mity i pokazujemy jakie są fakty w formie serii artykułów. Przedstawiamy jak inne podmioty walczą z dezinformacją oraz opisujemy współczesne zagrożenia.

Kroniki OSINT-u #8 Jak Google pomogło w wojnie gangów?

Każdy może zostać detektywem lub szpiegiem. Chcesz wiedzieć jak? Odpowiedzią na to pytanie jest OSINT.

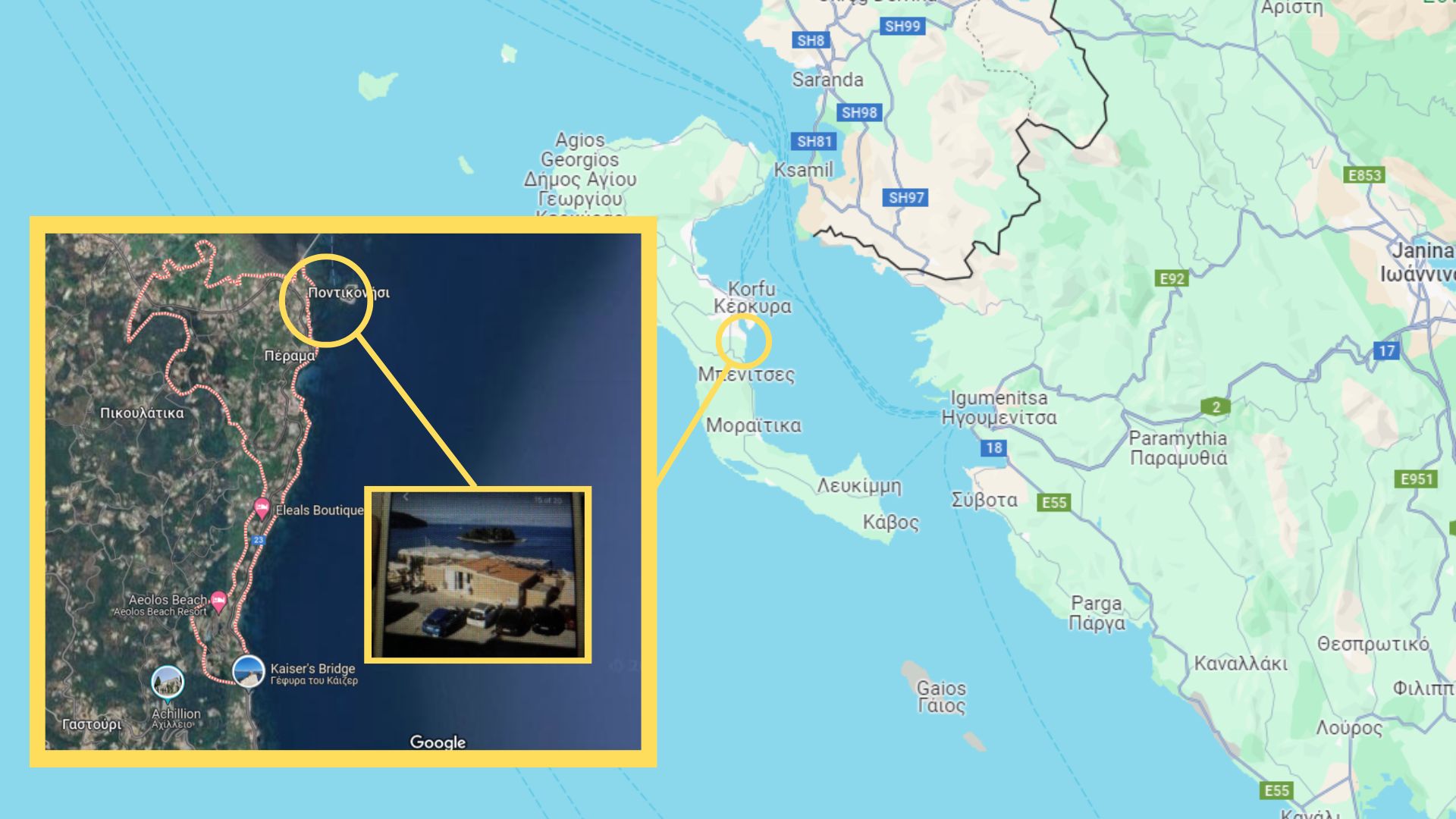

fot. Google Maps / dokument KRIK / Modyfikacje: Demagog

Kroniki OSINT-u #8 Jak Google pomogło w wojnie gangów?

Każdy może zostać detektywem lub szpiegiem. Chcesz wiedzieć jak? Odpowiedzią na to pytanie jest OSINT.

OSINT (open source intelligence) lub biały wywiad – polega na wyszukiwaniu informacji przy użyciu publicznie dostępnych i legalnych źródeł. W serii „Kroniki OSINT-u” przyglądamy się najciekawszym przypadkom internetowych śledztw, które były prowadzone przez internautów, dziennikarzy, służby lub inne osoby z użyciem otwartych źródeł. Dowiecie się o dochodzeniach, które poruszyły świat, lub o tych, które były szczególnie niebezpieczne. W dzisiejszym wydaniu (#8) przeczytacie o tym, jak Google pomogło w wojnie gangów.

Wybrzeże słonecznego Korfu, malownicze klify, drinki z palemką i grecki gyros – dla wielu to wymarzone wakacje. Jednak aby letni czas nie zamienił się w koszmar, trzeba pamiętać o stosowaniu kremu z filtrem. Trzeba pamiętać o tym szczególnie w przypadku, gdy miejsce twoich wakacji to w rzeczywistości kryjówka.

Pewnego razu zapomniał o tym szef czarnogórskiego gangu, który został zlokalizowany przez swoich wrogów, a następnie zabity. Jak to się właściwie stało i co ma do tego krem z filtrem? Poznajcie zapis wydarzeń, w których techniki wywiadu open-source zostały wykorzystane do niecnych celów. Wcześniej w Polsce można było usłyszeć o tej historii za sprawą relacji serwisu zaufanatrzeciastrona.pl.

Historia o bałkańskich gangsterach – to opowieść rodem z Netflixa

Wyobraźcie sobie idealny materiał na gangsterski film lub serial. W niektórych momentach można się zastanawiać: czy to naprawdę się wydarzyło? A jednak. Rzecz miała miejsce w lecie 2020 roku, kiedy szef jednej z czarnogórskich mafii Alan Kožar przebywał na Korfu.

Jak relacjonował dziennikarz Stevan Dojčinović, gangster dowodzący klanem Škaljari ukrywał się przed rywalizującym – niegdyś zaprzyjaźnionym – gangsterskim klanem Kavač oraz poszukującą go policją. By nikt nie dowiedział się, gdzie przebywa, do wymiany informacji z członkami mafii używał aplikacji Sky ECC szyfrującej wiadomości (de facto przez długi czas chętnie używanej wśród przestępców). Nikomu nie podawał swojej bezpośredniej lokalizacji.

Kožar nie zdawał sobie sprawy, że ludzie z drugiego gangu pozyskali „kreta” o pseudonimie „Zemo”, który cieszył się zaufaniem w klanie Škaljari, ale przy tym udostępniał informacje i czekał na okazję. Za pomoc w akcji „podwójny gangster” miał zarobić 100 000 euro. Nie wiedział jednak, gdzie aktualnie mieszka jego szef, więc zaczął stosować różne prowokacje.

Pod koniec czerwca szef gangu Škaljari wysłał wiadomość o treści: „źle spałem, wczoraj poparzyłem się słońcem i ciągle się budziłem”. Wtedy „Zemo” poradził, by posmarować oparzenia jogurtem.

To jedno zdanie zdradziło kilka informacji – Alan Kožar wychodził się opalać i przebywa w kraju, w którym wydaje mu się, że może robić to swobodnie. Ludzie z Kavač mieli tylko ogólne podejrzenia, że kryjówka może być ulokowana w Grecji.

Jak zlokalizowano Alana Kožara? Zdjęcia, zdjęcia i więcej zdjęć…

Informacja o tym, że gangster znajduje się w Grecji, była dość ogólna. Trzeba było ustalić jeszcze, gdzie dokładnie. Rzecz jasna – same oparzenia słoneczne to jeszcze za mało. Informator regularnie zagajał rozmowę, poruszając tematy, które lubił szef gangu, oraz wypytywał o to, co jadł, pił i czy wychodził na siłownię. Wszystko to z nadzieją, że dzięki temu będzie można wejść w posiadanie większej liczby zdjęć czy informacji o lokalizacji.

W czasie wymiany wiadomości nieświadomy Kožar wysłał m.in. zdjęcia z restauracji, z której rozpościerał się widok na małą wyspę. Poszukiwania podobnych zdjęć w internecie naprowadziły gang Kavač na knajpkę w Peramie na Korfu.

Fot. Google Maps / dokument KRIK / Modyfikacje: Demagog

Kožar udostępnił też fotografie, na których było widać zdjęcie basenu z willi czy wynajmowany pojazd. Zaczęło się szeroko zakrojone przeszukiwanie wyspy przy użyciu Google, w tym internetowych map, w celu ustalenia miejsc, w których bywał Kožar. W tym miejscu warto pamiętać o tym, że nie tylko mapy, ale i wyszukiwarki obrazów – takie jak Google Lens, TinEye czy Yandex – mogą nam dostarczyć wielu informacji na temat otoczenia.

Znalezienie oferty lokum z basenem w serwisie z ogłoszeniami nieruchomości było gwoździem do trumny – dosłownie. Te i inne zdjęcia można znaleźć w dokumencie organizacji Crime and Corruption Reporting Network (KRIK), która także przyglądała się sprawie.

Na wyspę przybyli „zwiadowcy”, którzy zidentyfikowali znalezione lokalizacje i dotarli do wynajmowanego obiektu. Gdy nabrano pewności co do miejsca, wysłano zabójców, którzy zastrzelili Alana Kožara i jego współpracownika.

Do zdarzenia doszło 23 lipca 2020 roku, gdy szef gangu wracał z plaży. Historia wraz ze szczegółowym opisem wydarzeń ujrzała światło dzienne dzięki unijnej agencji policyjnej Europol, której funkcjonariusze złamali zabezpieczenia komunikatora Sky ECC w 2021 roku.

Granica białego wywiadu jest dość płynna, a zamiary osób w sieci różne

To kolejna historia z tego cyklu, która pokazuje, że informacje z otwartych i legalnych źródeł – takich jak mapy czy informacje zamieszczone w Google – mogą zostać wykorzystane nie tylko w ramach białego wywiadu. Niekiedy takie metody pozyskiwania danych bywają stosowane w czarnym wywiadzie – czyli w sytuacji, gdy w ramach śledztwa korzysta się z nielegalnych środków lub w nieetycznych celach.

Dzisiejsza opowieść pokazuje, jak wielu informacji mogą dostarczyć mapy i wyszukiwarki grafik. Jest to też przestroga, że nie warto zamieszczać w sieci wszystkich informacji o sobie… a już na pewno nie wtedy, gdy jesteście ukrywającym się gangsterem.

Chcesz dowiedzieć się więcej o znaczeniu lokalizacji w białym wywiadzie? Obserwuj serię „Kroniki OSINT-u”! W kolejnych tekstach dowiesz się więcej o narzędziach, technikach ich wykorzystywania oraz ochronie prywatności.

Wspieraj niezależność!

Wpłać darowiznę i pomóż nam walczyć z dezinformacją, rosyjską propagandą i fake newsami.

*Jeśli znajdziesz błąd, zaznacz go i wciśnij Ctrl + Enter