Informujemy o najważniejszych wydarzeniach ze świata fact-checkingu.

Fala przejęć znanych kont na X. Wyciągnijmy wnioski

W ostatnim czasie miała miejsce fala przejęć znanych kont na platformie X. Z profili wpływowych organizacji udostępniano treści stanowiące zagrożenie nie tylko dla pojedynczych użytkowników. Wyciągnijmy wnioski z tej historii.

fot. Unsplash / Modyfikacje: Demagog

Fala przejęć znanych kont na X. Wyciągnijmy wnioski

W ostatnim czasie miała miejsce fala przejęć znanych kont na platformie X. Z profili wpływowych organizacji udostępniano treści stanowiące zagrożenie nie tylko dla pojedynczych użytkowników. Wyciągnijmy wnioski z tej historii.

Świat mediów społecznościowych nie jest jedynie przestrzenią dla pojedynczych użytkowników. Na platformach aktywne są również organizacje, które starają się wykorzystać ich potencjał do własnych celów.

Pewnie sami śledzicie profile waszych ulubieńców, w tym polityków, celebrytów, firm, instytucji, klubów sportowych, służb, wojska itp. To prosty i szybki sposób, aby być na czasie z tematami, które nas interesują, bo przecież każdy ma swoją „bańkę informacyjną”. Problem pojawia się jednak wtedy, gdy po stronie obserwowanych dochodzi do incydentu związanego z bezpieczeństwem konta.

W ostatnim czasie zrobiło się głośno o X (dawniej Twitter) za sprawą fali przejęć kont na tej platformie. Dotyczyło to przede wszystkim profili oznaczonych szarym lub złotym ptaszkiem, co dla użytkowników może być oznaką ich „wiarygodności” i „oryginalności”. Przykładami mogą być Mandiant (firma z branży cyberbezpieczeństwa), Hyundai, CertiK, Bloomberg Crypto czy amerykańska Komisja Papierów Wartościowych i Giełd (SEC).

Co się wydarzyło?

W skrócie: ktoś przejął ich konta na X, zmienił nazwy i udostępniał wpisy zupełnie nieadekwatne do działalności i charakteru organizacji.

„Przejęcie konta” może się kojarzyć z rozpowszechnianiem za jego pomocą kompromitujących materiałów (np. zdjęć i filmików), które mają być szkodliwe dla danej osoby, grupy lub instytucji. Jednak to nie jedyna z opcji.

Ostatnia fala incydentów pokazuje, że profile można wykorzystać m.in. do udostępniania fałszywych ofert finansowych.

Fałszywe oferty. Zasięgi i pieniądze

Duża liczba obserwujących przekłada się na zasięgi wpisów, co jest w interesie sprawców. Do tego przejęte konta mają jeszcze znaczek „weryfikacji” (srebrny lub złoty), co zwiększa ich wiarygodność. Efekt? Oszustwo ma większą szansę powodzenia; rośnie prawdopodobieństwo, że ktoś da się złapać np. na „atrakcyjną” inwestycję w kryptowaluty, a przestępcy zarobią.

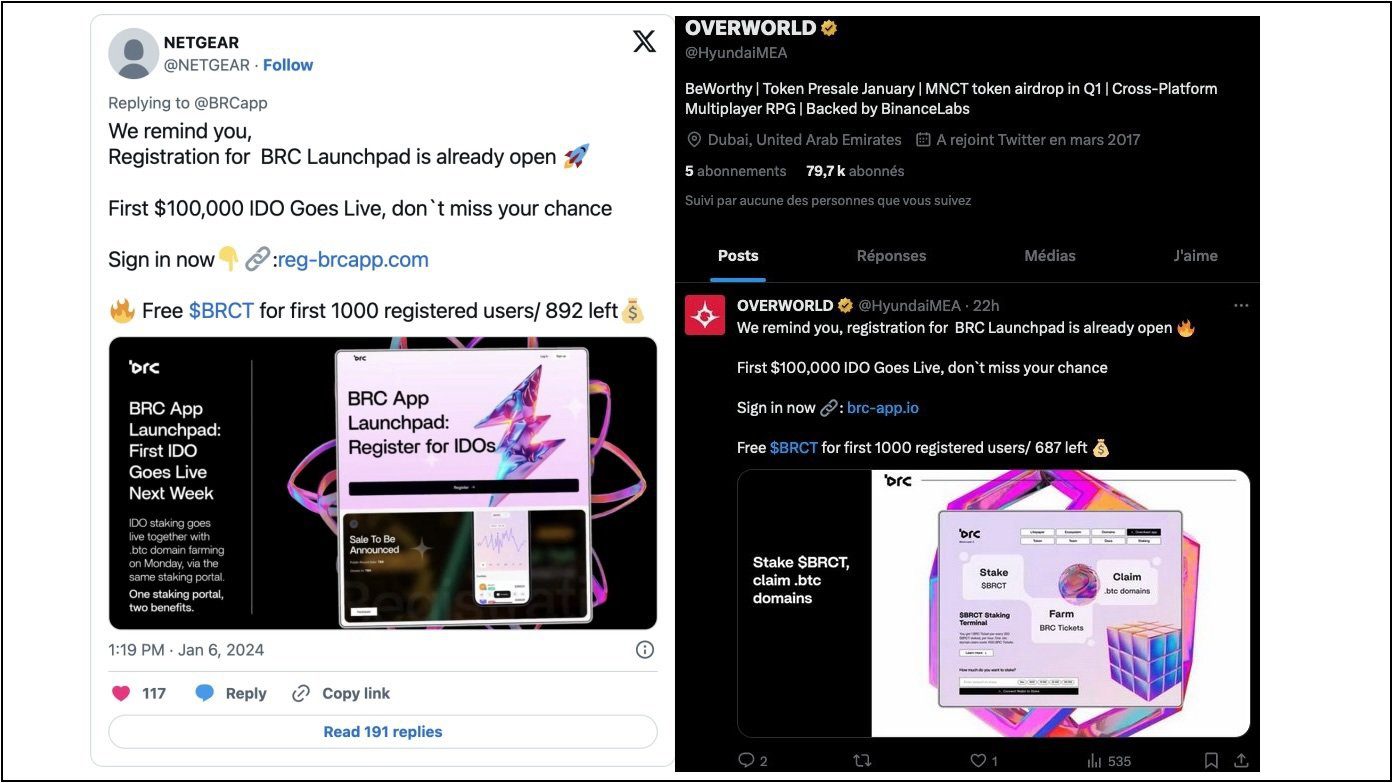

Przyjrzyjmy się przykładowi Netgeara i Hyundaia. Po przejęciu kont udostępniano z nich wpisy zachęcające użytkowników do wejścia na jedną ze stron internetowych. Wskazywano, że pierwsze 1 000 osób, które się tam zarejestrują, otrzymają 100 tys. dolarów. Zamiast pieniędzy, ofiarom czyszczono portfele kryptowalutowe.

Fałszywe oferty opublikowane z kont NETGEAR i HyundaiMEA. Źródło: Bleeping Computer

Fałszywe informacje wstrząsnęły rynkiem

Oszustwo to jeden z wariantów. Innym jest publikacja z przejętego konta wpływowej instytucji fałszywego komunikatu, który wywoła wstrząs. O co chodzi?

Na początku stycznia na profilu amerykańskiej Komisji Papierów Wartościowych i Giełd pojawił się wpis, mówiący o udzieleniu zgody na notowanie funduszy ETF Bitcoin na giełdach papierów wartościowych. Z racji, że post wypuszczono z oficjalnego konta tak znaczącej na rynku finansowym instytucji, doszło do podbicia kursu Bitcoina.

Fałszywa informacja opublikowana z konta SEC. Źródło: Bleeping Computer

Problem w tym, że konto SEC zostało przejęte, a wpis okazał się fałszywą informacją. Wtedy kurs ponownie spadł.

Wpis udostępniony przez SEC. Źródło: CyberDefence24 / U.S. Securities and Exchange Commission (@SECGov) / X

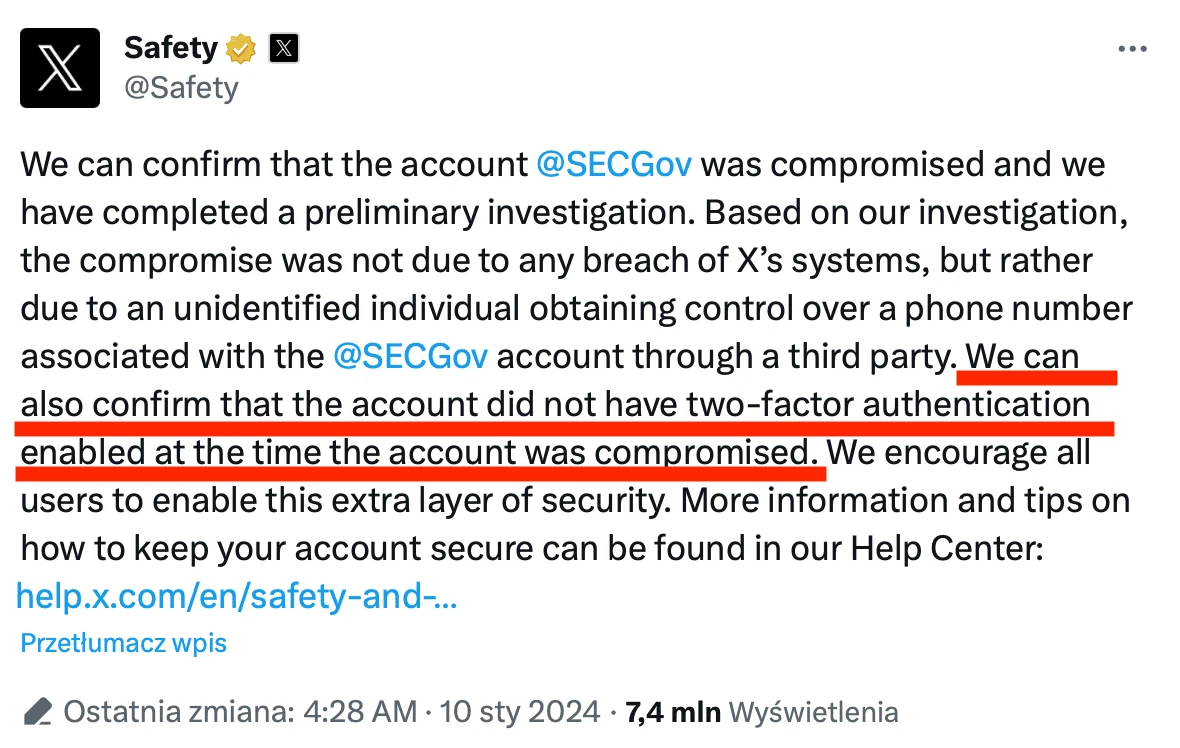

Jak mogło w ogóle dojść do takiej sytuacji, w przypadku tak wpływowego podmiotu? Otóż mogło, bo – jak stwierdził w swoim oświadczeniu serwis X – nieznany sprawca przejął numer telefonu powiązany z kontem SEC, a nie było wówczas uruchomionego uwierzytelniania dwuskładnikowego.

Wyjaśnienie serwisu X dotyczące zhakowania konta SEC. Źródło: CyberDefence24 / Safety (@Safety) / X

Lekcja dla nas wszystkich

Powyższe incydenty pokazują, że przejęte konta mogą być wykorzystywane do różnego rodzaju złośliwych działań – od kompromitacji osoby, organizacji lub instytucji, przez oszustwa, po rozpowszechnianie propagandy i dezinformacji. To szczególnie niebezpieczne w odniesieniu do profili ze znaczącą liczbą obserwujących (np. SEC ma ich 750,8 tys., a Mandiant: 123,7 tys.), które są rozpoznawalne i mają „siłę przebicia”.

Te historie powinny nas jednak czegoś nauczyć. Po pierwsze, zawsze kierujmy się zdrowym rozsądkiem. Jeśli widzimy w sieci atrakcyjną ofertę inwestycyjną lub jakąkolwiek inną, pamiętajmy o zasadzie ograniczonego zaufania.

A gdy na znanym nam profilu pojawiają się kontrowersyjne lub podejrzane wpisy, powinna nam się zapalić „czerwona lampka” – być może doszło do przejęcia konta. Zawsze weryfikujmy takie treści. Inaczej możemy stać się pionkiem – lub co gorsza – celem złośliwej kampanii.

Nie zapominajmy również o cyberbezpieczeństwie. Przykład SEC jest tu najlepszy – stosujmy dodatkowe mechanizmy zabezpieczeń. Włączmy uwierzytelnianie wieloskładnikowe, stosujmy klucze U2F, używajmy silnych haseł. To podstawy, lecz czy zawsze je stosujemy?

Wspieraj niezależność!

Wpłać darowiznę i pomóż nam walczyć z dezinformacją, rosyjską propagandą i fake newsami.

*Jeśli znajdziesz błąd, zaznacz go i wciśnij Ctrl + Enter