Informujemy o najważniejszych wydarzeniach ze świata fact-checkingu.

Phishing bez tajemnic. Jak zachować czujność?

Wiedza na temat cyberzagrożeń oraz znajomość zasad cyberhigieny mogą nas uchronić przed np. utratą oszczędności z konta bankowego. Cyberprzestępcy nieustannie podejmują próby ataków, wymierzonych w często nieświadomych zagrożenia użytkowników. Jedną z ich głównych metod jest phishing. Na czym polega? I jak zmniejszyć ryzyko? Wyjaśniają to eksperci serwisu CyberDefence24.pl.

Fot: Gerd Altmann, Pixabay / Modyfikacje: Demagog

Phishing bez tajemnic. Jak zachować czujność?

Wiedza na temat cyberzagrożeń oraz znajomość zasad cyberhigieny mogą nas uchronić przed np. utratą oszczędności z konta bankowego. Cyberprzestępcy nieustannie podejmują próby ataków, wymierzonych w często nieświadomych zagrożenia użytkowników. Jedną z ich głównych metod jest phishing. Na czym polega? I jak zmniejszyć ryzyko? Wyjaśniają to eksperci serwisu CyberDefence24.pl.

Phishing – to słowo z pewnością jest znane – odmieniane przez wszystkie przypadki, pojawia się w internecie, mediach, bankach czy nawet wśród rozmów ze znajomymi. Nazwa wzięła się od angielskiego słowa „fishing”, oznaczającego łowienie ryb. W tym przypadku jednak przestępcy „łowią ofiarę”, doprowadzając do utraty pieniędzy, danych czy wrażliwych informacji.

Dzieje się tak nie bez powodu. Mówimy bowiem o jednym z najpopularniejszych cyberzagrożeń, z jakimi możemy się spotkać (część z nas z pewnością miała z nim już styczność wielokrotnie).

Słów kilka o phishingu

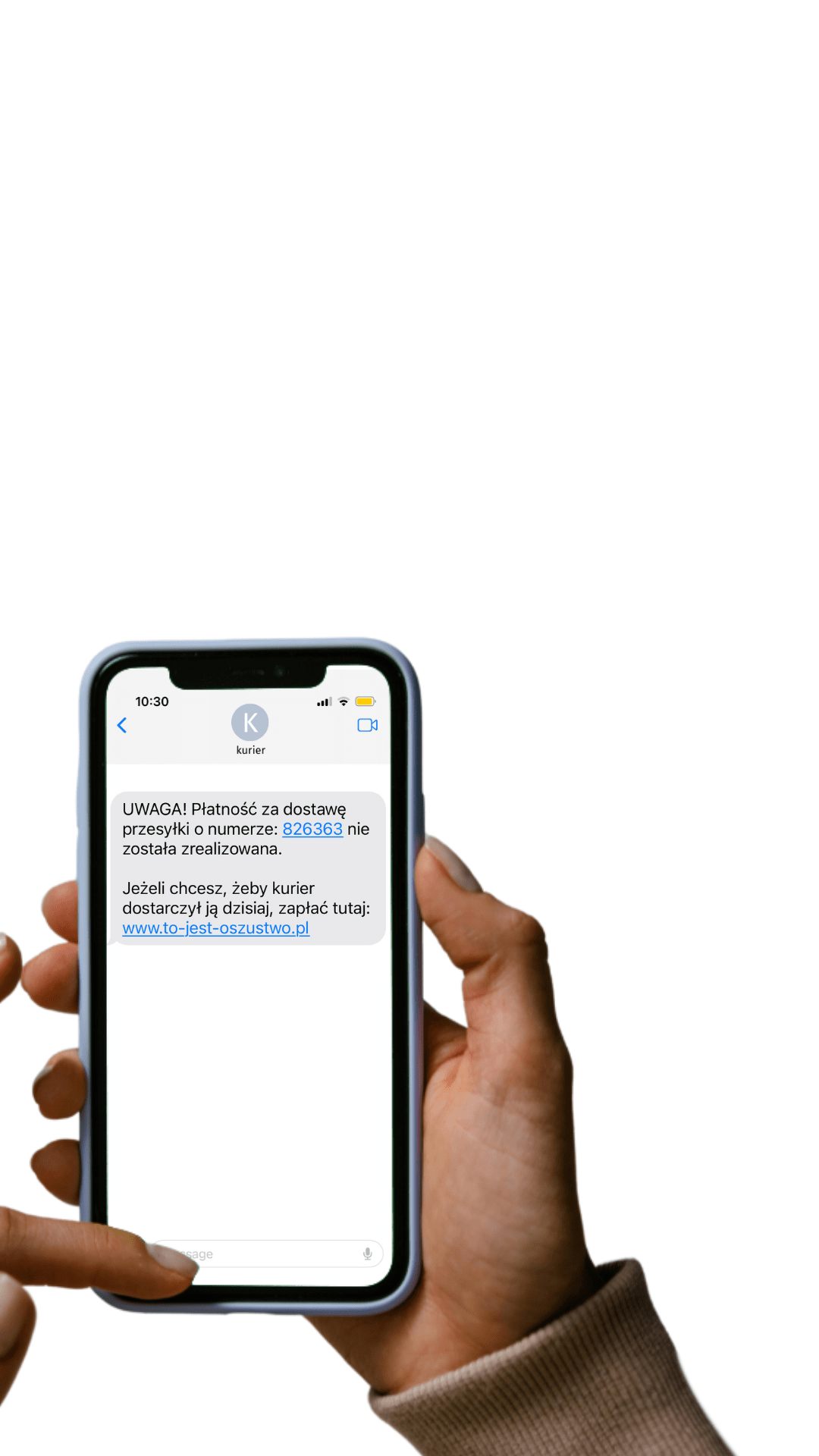

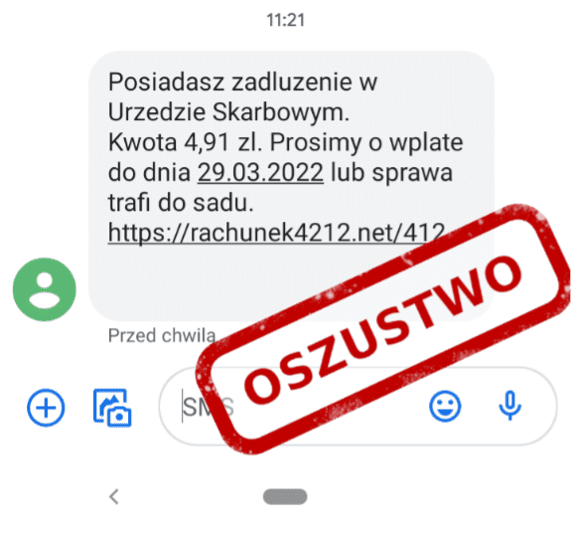

Pod pojęciem phishingu kryje się rodzaj cyberataku, którego podstawę zwykle stanowią e-maile lub SMS-y. Fundamentem jest tutaj inżynieria społeczna. Cyberprzestępcy starają się wpłynąć na nasze zachowanie w taki sposób, abyśmy podjęli działania zgodnie z ich oczekiwaniami.

Przykładem może być nakłanianie nas do kliknięcia w zamieszczony w wiadomości link, ponieważ rzekomo mamy np. nieuregulowany rachunek za gaz, prąd czy inną usługę. Zadaniem tego typu komunikatów jest wywołanie u odbiorcy emocji (m.in. strachu, stresu, obaw), aby stracił czujność i postępował zgodnie z zamiarem cyberprzestępcy.

Źródło: CERT Polska/Twitter

Krok do… problemów

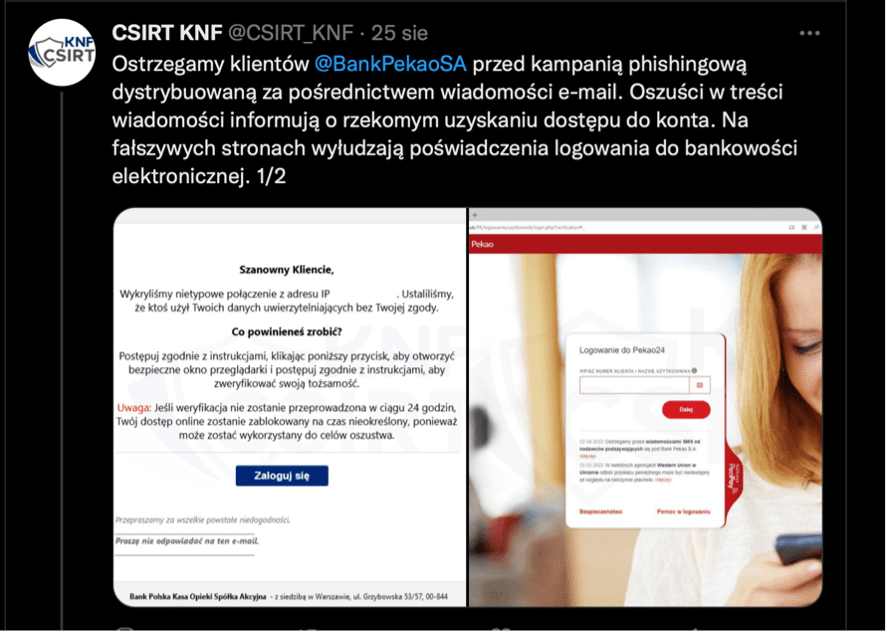

Klikając w link, możemy zostać przeniesieni do fałszywej witryny płatności czy formularza innego typu, który wymaga od nas np. wpisania danych logowania lub też danych osobowych. Decydując się na taki krok, przekazujemy informacje cyberprzestępcom. W ten sposób możemy utracić dostęp do m.in. kont.

Możemy tu wyróżnić linki do:

- fałszywych witryn płatności, służących do np. kradzieży danych uwierzytelniających do bankowości elektronicznej);

- fikcyjnych witryn logowania w celu przejęcia naszych kont w social mediach (z myślą o np. wyłudzeniu od znajomych płatności BLIK-iem);

- nieprawdziwych paneli logowania do serwisów streamingowych, które po przejęciu i zmianie danych są sprzedawane przez przestępców po niższych cenach niż oficjalne;

- spreparowanych paneli logowania i przejęcia kont, z których można ukraść wirtualne przedmioty (np. platformy gamingowe).

Źródło: CSIRT KNF/Twitter

To jednak nie koniec. W przypadku phishingu grozi nam nie tylko utrata danych, ale także ryzyko zainfekowania urządzeń złośliwym oprogramowaniem. Wynika to z faktu, że zamieszczony w wiadomości link może odsyłać nas do witryny będącej nośnikiem wirusa. W innej sytuacji w e-mailu może znajdować się plik, który zawiera wirusa. Jeden fałszywy krok i przysporzymy sobie kłopotów.

Źródło: CSIRT KNF/Twitter

Wspieraj niezależność!

Wpłać darowiznę i pomóż nam walczyć z dezinformacją, rosyjską propagandą i fake newsami.

*Jeśli znajdziesz błąd, zaznacz go i wciśnij Ctrl + Enter