Informujemy o najważniejszych wydarzeniach ze świata fact-checkingu.

Jak chronić prywatność w mediach społecznościowych?

Czasami wciąż brakuje świadomości, że informacje, które zostawiamy w mediach społecznościowych, mogą posłużyć przestępcom. Nie każdy też wie, że pozwala właścicielom platform na wykorzystanie swoich danych w celach komercyjnych. Gdy mamy wiedzę na temat zagrożeń i znamy opcje dostępne w ustawieniach, możemy się przed tym chronić.

Fot. pixabay.com / Modyfikacje: Demagog

Jak chronić prywatność w mediach społecznościowych?

Czasami wciąż brakuje świadomości, że informacje, które zostawiamy w mediach społecznościowych, mogą posłużyć przestępcom. Nie każdy też wie, że pozwala właścicielom platform na wykorzystanie swoich danych w celach komercyjnych. Gdy mamy wiedzę na temat zagrożeń i znamy opcje dostępne w ustawieniach, możemy się przed tym chronić.

Niestety, dane Eurostatu nie są optymistyczne dla naszego kraju. W państwach Unii Europejskiej średnio 56 proc. osób ma podstawowe kompetencje cyfrowe. Dla Polski ten współczynnik wynosi jedynie 44 proc.

Podczas korzystania z mediów społecznościowych warto mieć na uwadze to, że pozostają one polem działania cyberprzestępców. Zdobyte informacje z różnych platform mogą posłużyć m.in. do kradzieży tożsamości czy spear phishingu, czyli ataku ukierunkowanego na konkretną osobę.

Publikowanie treści – o czym warto pamiętać?

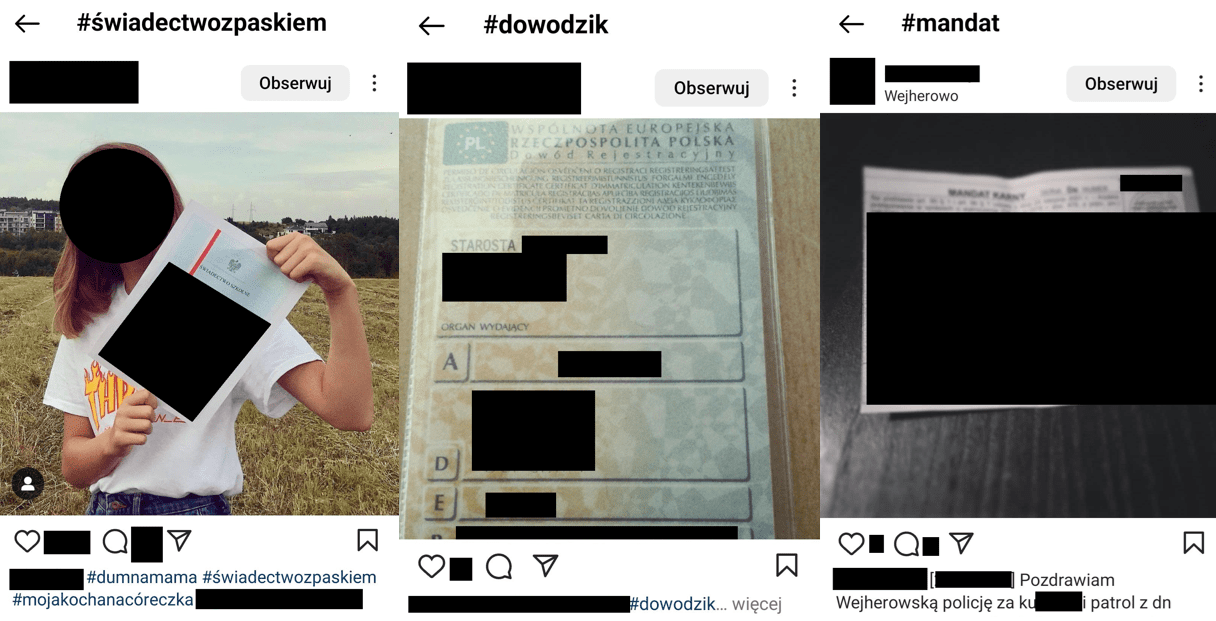

Jeśli wstawiamy jakikolwiek materiał do sieci, powinniśmy pamiętać, że każda informacja może zostać wykorzystana przeciwko nam. Niestety, zdarzają się przypadki publikowania zdjęć mandatów karnych, dowodów rejestracyjnych czy świadectw z czerwonym paskiem.

Przyszli pracodawcy mogą nie być zadowoleni z zamieszczania przez nas informacji o łamaniu prawa. Z kolei cyberprzestępcy mogą zainteresować się m.in. numerami PESEL, adresami czy wizerunkami dzieci.

Wybrane posty zawierające poufne dane. Źródło: Oskar Klimczuk / Instagram.com

Warto mieć na uwadze to, jakie dane udostępniamy na naszych profilach w mediach społecznościowych. Stopień pokrewieństwa z innymi użytkownikami, informacja o miejscu zamieszkania czy nazwy kont na innych platformach nie są czymś, co musimy koniecznie udostępniać każdemu.

Prywatność na Facebooku

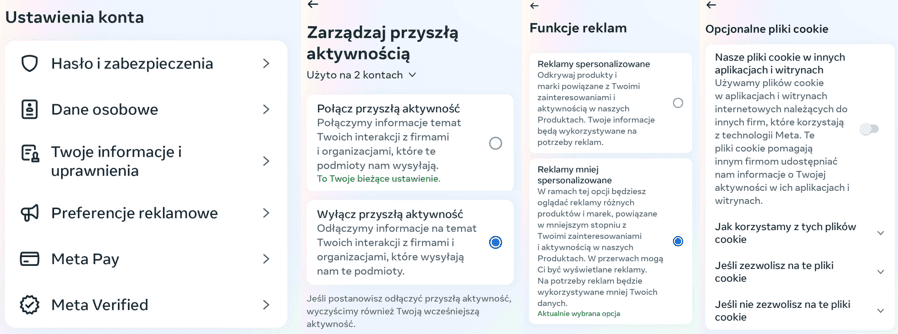

Dobrze też być świadomym, jak przetwarzane są nasze dane pod kątem dopasowywania wyświetlanych nam reklam. Centrum kont Meta, związane z naszymi profilami na Facebooku i na Instagramie, pozwala na wyłączenie kilku opcji związanych z przetwarzaniem danych, które domyślnie są włączone.

Wybrane opcje, które warto mieć wyłączone. Źródło: Oskar Klimczuk / accountscenter.facebook.com

W obszarze „Twoje informacje i uprawnienia” może nas zdziwić opcja „Twoja aktywność poza platformami Meta”. Okazuje się, że niektóre strony przesyłają do Mety informacje o naszych odwiedzinach na tychże stronach. Możemy sobie tego nie życzyć i zaznaczyć „Wyłącz przyszłą aktywność”.

W tym samym obszarze znajdziemy też opcję „Zarządzaj plikami cookie”, gdzie dodatkowo możemy zaznaczyć, że nie chcemy, by informacje o nas gromadzone przez Metę były wykorzystywane na innych stronach.

Informacje gromadzone przez Metę służą do personalizowania reklam na Facebooku i Instagramie, dlatego w części „Preferencje reklamowe” warto zajrzeć do „Ustawień reklam” i zaznaczyć tam, że chcemy, by były one mniej spersonalizowane.

Prywatność na platformie X

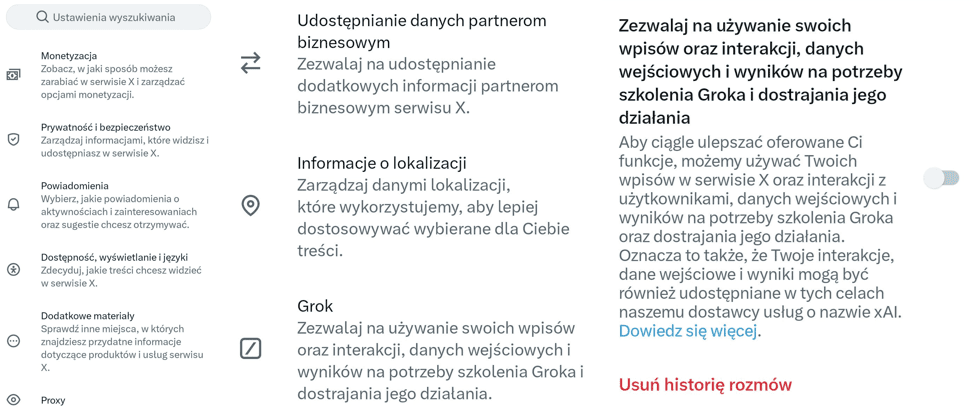

Warto wiedzieć, że domyślnie nasze wypowiedzi z serwisu X (dawniej Twitter) są wykorzystywane do szkolenia Groka – chatbota opracowanego przez firmę xAI. Możliwość wyłączenia tej opcji znajduje się w zakładce „Prywatność i bezpieczeństwo” w ustawieniach na platformie X.

Ustawienia na platformie X. Źródło: Oskar Klimczuk / X.com

Dobre hasło to podstawa

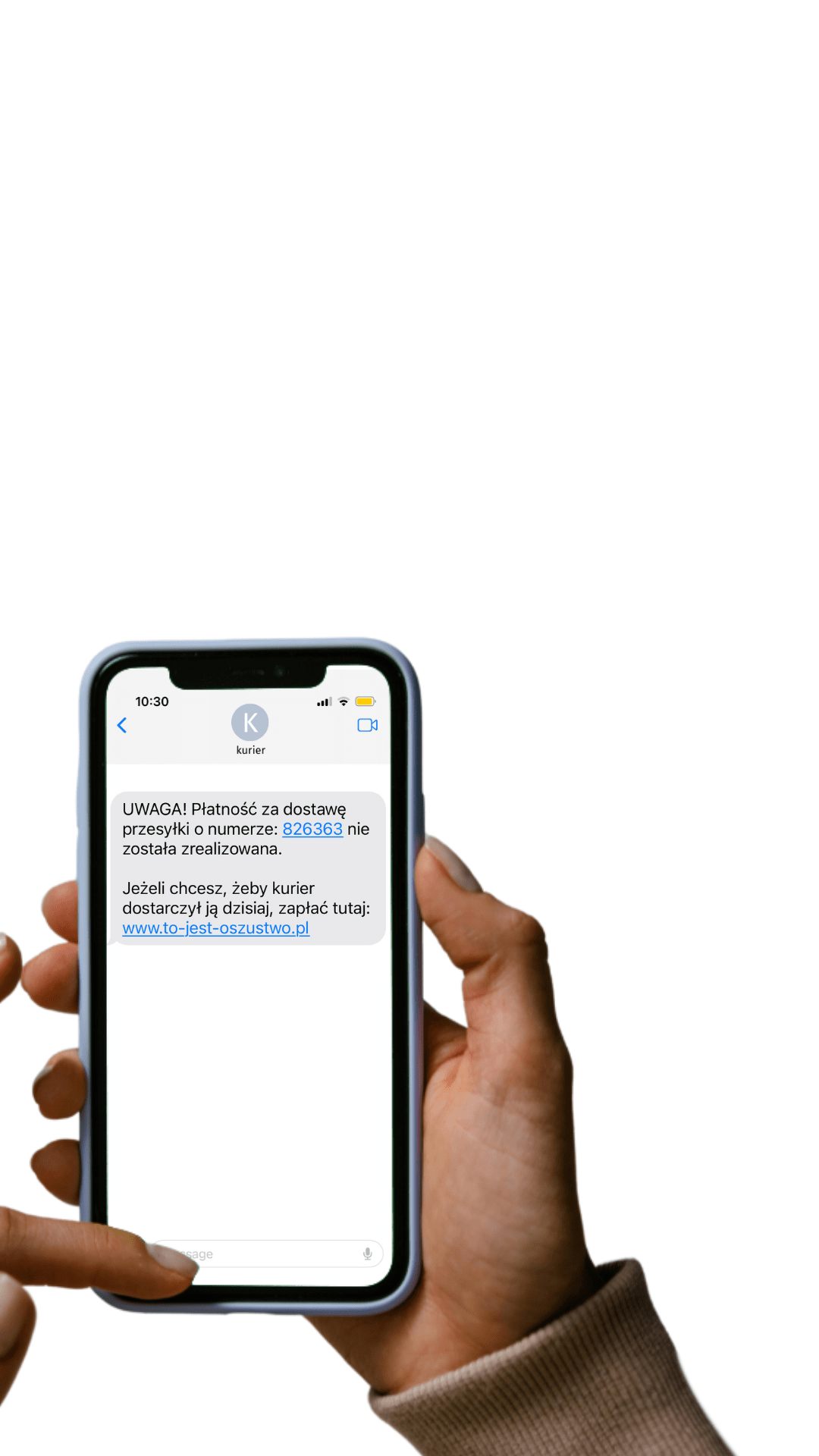

Przejmowanie kont w mediach społecznościowych często opiera się na zdobyciu loginu i hasła. Może do tego dojść wskutek phishingu – gdy podamy dane na stronie udającej platformę, do której chcemy się zalogować.

Dlatego zawsze warto sprawdzić, czy nie podajemy danych na stronie, która jest tylko fałszywką. Możemy to zweryfikować poprzez uważne odczytanie linku. Jeśli widoczny tam adres strony różni się od oryginalnego (np. „facebok.com” zamiast „facebook.com”), to prawdopodobnie mamy do czynienia z próbą oszustwa.

Niekiedy też dochodzi do wycieków loginów i haseł z różnych stron internetowych. Jeśli stosujemy to samo hasło na stronie, z której wyciekły dane, oraz w mediach społecznościowych, przestępca może próbować je wykorzystać, by przejąć nasz profil. Na szczęście hasła zazwyczaj nie są przechowywane w dosłownym zapisie (np. hasło: Oskar1), lecz jako ciąg znaków zwany hashem. Z założenia, na jego podstawie nie da się odkodować hasła. Jeśli hasła nie są zbyt proste, oszustowi trudniej jest je złamać.

W przeszłości rekomendacje dotyczące złożoności haseł opierały się przede wszystkim na jego odpowiedniej długości lub na znakach specjalnych. W 2020 roku Sekurak opisał rekomendacje FBI, które zalecają m.in. stosowanie ciągu znaków złożonego z kilku słów, np. ToJestBardzoTrudneHasloKtoreCiezkoZlamac.

Dodatkowe zabezpieczenie, o którym warto pamiętać

Nawet jeśli nasze hasło do portalu zostanie złamane, wciąż może nas chronić uwierzytelnianie dwuetapowe (2FA). Najlepszą metodą dwuskładnikowego uwierzytelnienia są fizyczne klucze bezpieczeństwa, czyli małe urządzenia, które trzeba podłączyć do naszego sprzętu, by uzyskać na nim dostęp do konta.

Bardziej popularną opcją są kody generowane w aplikacji lub wysyłane przez SMS. Przed zalogowaniem otrzymamy od platformy jednorazowy kod, bez którego dostęp do konta będzie niemożliwy. Dzięki temu przestępca, który nie ma dostępu do naszego telefonu, będzie miał znacząco utrudnione zadanie.

Bezpieczne komunikatory

Artykuł 49 Konstytucji RP stanowi: „Zapewnia się wolność i ochronę tajemnicy komunikowania się”. Warto więc pamiętać o tym, że różne komunikatory zapewniają różny stopień poufności. Im mniejszy, tym większe ryzyko inwigilacji.

Gosia Fraser, dziennikarka specjalizująca się w zagadnieniach prywatności w internecie, zwróciła uwagę na fakt, że ochronę wiadomości przed ich odczytaniem gwarantują komunikatory wykorzystujące szyfrowanie end-to-end. Dzięki temu wiadomości przesyłane przez WhatsApp czy Signal są widoczne tylko dla nadawcy i odbiorcy.

Signal ma tę przewagę nad innymi komunikatorami, że w pełni ujawnia sposób swojego działania. Jest otwartoźródłowy, a jego twórcą jest organizacja non-profit. Używanie Signala jest rekomendowane także przez portal niebezpiecznik.pl.

Prywatność to warunek wolności

Nie bez powodu prawo do ochrony życia prywatnego wpisano m.in. do Konstytucji RP (art. 47) i do Europejskiej Konwencji Praw Człowieka (art. 8). Glenn Greenwald, prawnik i dziennikarz zaangażowany w ochronę praw obywatelskich, w swojej książce pt. „Snowden. Nigdzie się nie ukryjesz” napisał: „Prywatność to podstawowy warunek bycia wolnym człowiekiem” (s. 211).

Prawo do prywatności możemy realizować, gdy przejmiemy kontrolę nad tym, jakie informacje o nas można znaleźć w sieci. Warto o to zadbać, by ochronić się przed szkodami wynikającymi z nieświadomego ujawniania poufnych danych.

Wspieraj niezależność!

Wpłać darowiznę i pomóż nam walczyć z dezinformacją, rosyjską propagandą i fake newsami.

*Jeśli znajdziesz błąd, zaznacz go i wciśnij Ctrl + Enter